Tecnología Cloud y Ciberseguridad en la Transformación Digital

Los ámbitos de la transformación digital són varios, entre ellos el del Empoderamiento de los Empleados, la Transformación Digital de Productos o el de las Plataformas Tecnológicas. Dentro de éste último, una de las piezas es la tecnología Cloud que, dadas sus características y su complejidad de expansión, podrían generarse brechas si no se tienen en cuenta ciertos criterios de ciberseguridad. En este post queremos hablar al respecto.

Una de las ventajas principales de la tecnología Cloud es la de proporcionar un servicio más ágil a las organizaciones, permitiendo reducir la inversión en equipos físicos en pro de una infraestructura en la nube, más versátil que puede ser escalada en cualquier momento de forma sencilla. En este sentido, cada vez más organizaciones están valiéndose de servicios híbridas (servidores reales con máquinas virtuales y sistemas en la nube) así como de servicios Onsite y Cloud.

Aún así, la relevancia que están tomando los procesos Cloud, han colocado a estas infraestructuras digitales como diana de las ciberamenazas, que empiezan a atacar cualquier punto de los equipos físicos, virtualizados o de nubes públics o privadas. Estas amenzas están provocando ciertas situaciones de vulnerabilidad para los datos sensibles que se gestionan y procesan en la nube, especialmente porque las organizaciones se centran en securizar sus elementos físicos, olvidando aquellos Cloud.

Proteger la Transformación Digital en la nube

Como decíamos, en la actualidad son muchas las organizaciones que se encuentran plenamente inmersas en su Transformación Digital, utilizando la nube como elemento clave, pero manteniendo parte de su infraestructura en endpoints y servidores locales, desde donde se accederá a los datos o se generarán máquinas virtuales para escalar las operaciones de la empresa. En este sentido, se hace necesario encontrar soluciones híbridas que permitan securizar todos los servicios y flujos de trabajo mediante un sistema multicapa. Teniendo este enfoque global para toda la infrastructura, interna i externa, se consigue reducir la exposición de los datos que se gestionan ante posibles ataques.

Los servicios de correo, los más expuestos de la empresa

Si existe un punto de riesgo especial para cualquier organización, éste es el servidores de correo corporativo, puesto que no solamente es un punto común de ataque, si no que además cuenta con la componente humana para su éxito. A pesar que los ataques han ido evolucionando en sofisticación, siguen siendo comunes los archivos adjuntos maliciosos para, una vez instalan malware en los endpoints, se extienden desde allí por toda la infraestructura de red. Se hace necesario usar sistemas de protección para aislar las posibles amenazas y securizar los servidores de correo empresariales levantando un perímetro de seguridad contra el ransomware, archivos adjuntos maliciosos, spam, phishing y otras amenazas zero day que todavía son desconocidas.

Los Bots. Un ejemplo que puede hacernos vulnerables al fraude.

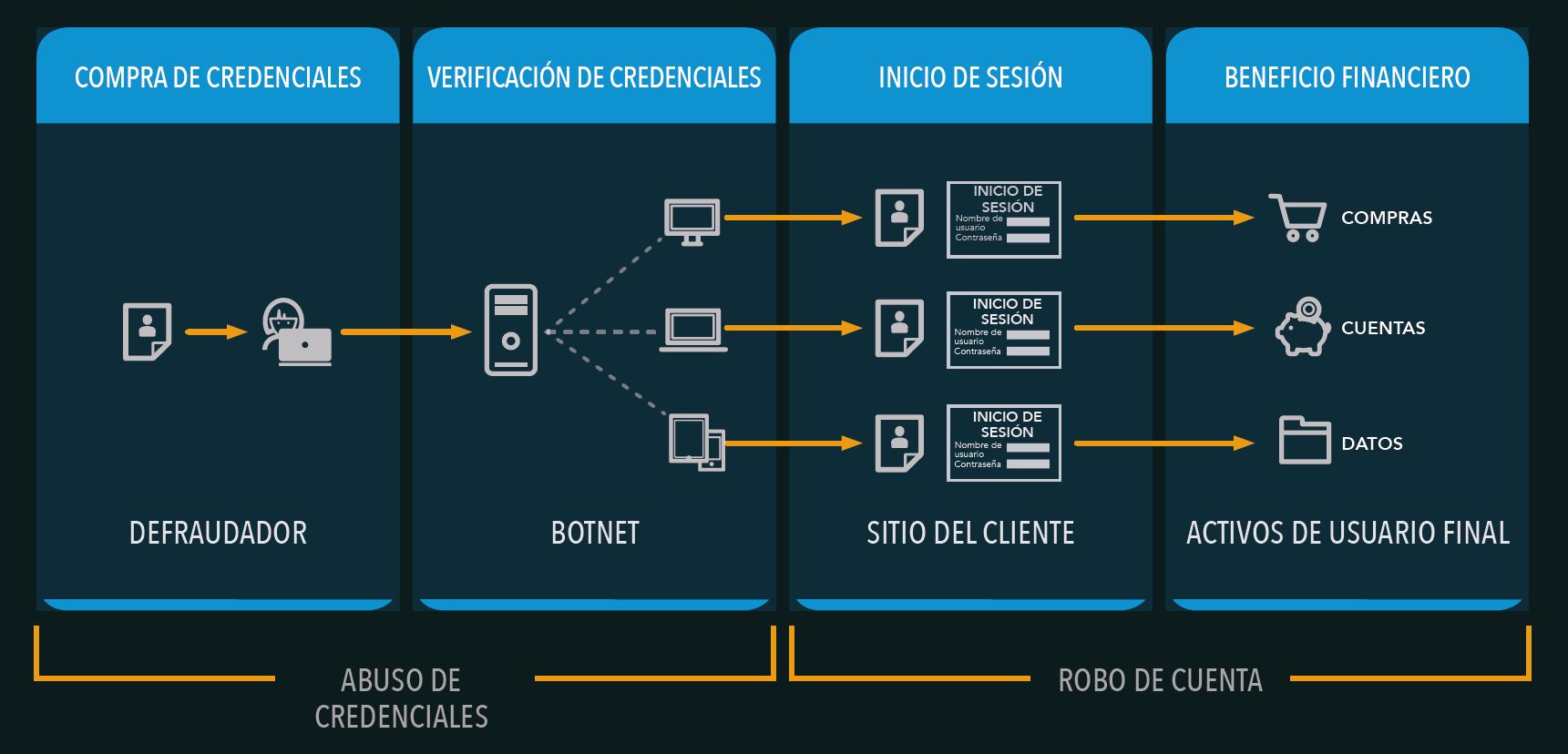

Cuando alguien inicia sesión en un servicio web (CRM online, portal corporativo o otros servicios Cloud de uso operativo por parte de la organización), ¿cómo distingue entre el uso legítimo y el relleno de credenciales? No saber si un inicio de sesión proviene de un usuario real o de un programa de software que lo imita hace que su empresa sea vulnerable al fraude.

Con la proliferación de aplicaciones online, la mayoría de los usuarios no siguen unas buenas prácticas de seguridad en Internet, ya que reutilizan las mismas credenciales de inicio de sesión en distintas cuentas. Esto convierte a cualquier empresa online que tenga una página de inicio de sesión en un posible objetivo para el relleno de credenciales, tanto si ha sufrido una filtración de datos como si no.

Cuanto mayor sea el valor de la transacción, mayor es el riesgo. Un estafador puede adquirir artículos en una tienda online, contratar préstamos bancarios en una institución financiera o robar la información médica de un sitio perteneciente al sector sanitario.

El relleno de credenciales puede perjudicar a su negocio, sus clientes y su marca, y, dada su naturaleza furtiva, necesita herramientas especializadas para detectarlo y protegerse contra él.

Conocer las amenazas de relleno de credenciales, su creciente sofisticación y las mejores formas de abordarlas puede ayudarle a proteger su empresa. Así mismo, la autenticación de doble factor empieza a ser una práctica habitual, e incluso obligatoria, para el accesos a muchos servicios web. Este concepto lo trataremos en una futura entrada de blog.

Le invitamos a descargarse nuestro eBook «Bots. Proteja su empresa ante el relleno de credencials» para conocer más sobre este tema.

En resumen, aunque la Transformación Digital va más allá de la tecnología Cloud, es este elemento el que puede quedar más expuesto a los ciberataques, tanto en lo que se refiere al Cloud Computing como a los servicios Cloud. Por tanto, se debe poner especial atención en este punto ante las acciones de los cibercriminales.

No dude en contactar con OnTek, llamando al 902 566 048 o bien mediante este formulario, si necesita más información:

Tal vez también le puede interesar…

-

6 cosas que debes saber sobre el chat de Microsoft Teams

El chat se encuentra en el centro de todo lo que haga en Teams. Desde chats individuales c...

-

Cómo competir con las empresas nativas digitales

La flexibilidad y la agilidad son las principales ventajas con las que parten las empresas...

-

Comunicaciones unificadas. Tomar consciencia para tomar el control

A medida que las empresas consolidan el uso de las Comunicaciones Unificadas (UC) aumenta ...

-

Customer Advocate. En Tecnología… ¡damos la cara por usted!

Nos encontramos ante un momento, más que de cambio, de disrupción tecnológica que está...