6 formas de detectar correos electrónicos falsos

En toda la cadena de seguridad, después de la protección perimetral o el antivirus, el último elemento, y no por eso el menos importante, es el propio usuario. Y es precisamente éste el que debe poner especial atención a los correos falsos, tambien llamasdos Physhing, que hayan conseguido saltarse todas las barreras previas.

Un correo de Phishing puede tener una apariencia muy cercana, por no decir casi idéntica, que aquel emitido por una organización legítima. Así pues, cualquier destinatario puede ser víctima de fraude si no se tienen en cuenta algunas medidas como las que presentamos en esta entrada.

Las bandejas de entrada de los gestores de correo acaban llenándose, al final del dia, de más e-mails de los deseados: comunicaciones, notificaciones, newsletters, avisos, etc. Entre toda esta acumulación de correo pueden colarse elementos peligrosos. Además, esta masificación puede hacer que perdamos la atención sobre estos correos potencialmente dañinos, y es que en la actualidad cada vez son cada vez más numerosos este tipo de e-mails.

Existen algunos detalles que nos ayuden a detectar un e-mail falso que pueda llevarnos a sufrir una ciberestafa. Le invitamos a descubrir, en este post, 5 formas de identificarlos.

1. Dominio incorrecto

Es decir, el dominio desde el que se ha enviado el correo no tiene nada que ver con la organización que parece enviarlo.

Éste es el caso de los correos Phishing, que intentan suplantar la identidad de un tercero para que el destinatario, creiendo que trata con la verdadera organización, efectue alguna acción en beneficio del estafador (conseguir información como claves, recibir pagos, etc).

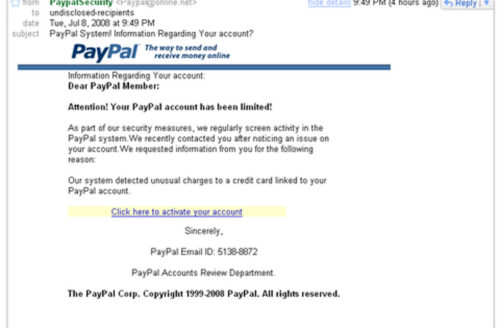

Un caso bastante extendido es aquel que prueba de suplantar a paypal (paypal.es o paypal.com) valiéndose de correos falsos (wwwpaypal.com, webpaypal.com, paipal.com, paypal@online.net…)

¡Pero ojo! Que aparezca el dominio correcto tampoco es garantía de autenticidad, puesto que algunos correos phishing consiguen falsificar este punto.

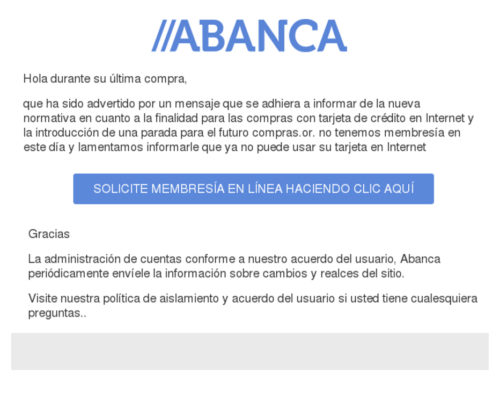

2. Redacción del contenido con errores

Es decir, que presenta faltas ortográficas y gramaticales, muchas de ellas de concordancia. Esto es debido, casi siempre, a que el correo original está escrito en un idioma distinto al idioma recibido, y que se ha utilizado un traductor automático para su traducción.

3. Se pide información personal

Dado que el objetivo principal del Phishing es la recopilación de información relevante que pueda usarse para perpetrar la estafa, es normal que el correo pida información personal al destinatario.

Para conseguir este objetivo, se pide verificar una cuenta, actualizar información, un número de cuenta…

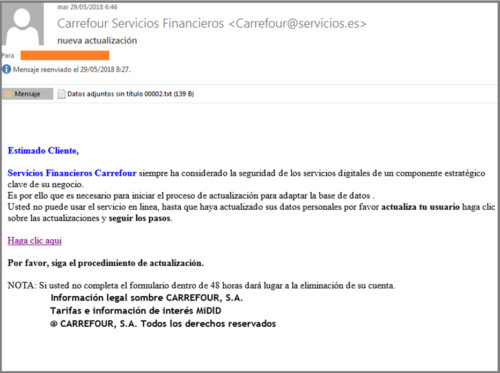

4. El correo es alarmante o amenzante

Tanto en el asunto como en el cuerpo del mensaje pueden aparecer alertas, alarmas o amenazas. Es decir, si le dicen que acaba de ganar un premio, que debe hacer algo sin más dilación o que está a putno de perder algo… seguramente se trate de un correo fraudulento.

Ten en cuenta que cuando se acerca la caducidad de algun servicio, el proveedor acostumbra a enviar varios avisos previos de recordatorio. En todo caso, tampoco su banco va a cancelarle la cuenta de un dia para otro y menos avisándole por correo electrónico. Y ¿qué me dice de ganar la loteria «por Internet»… y sin haber participado?

5. Se acompaña de archivos adjuntos

Una característica bastante común de los correos falsos es que se acompañan de archivos adjuntos para así evitar caer en la bandeja del correo no deseado… però la motivación puede ser aún peor! Muchos de estos archivos adjuntos sirven en realidad para ocultar malware quepude infectar su equipo. Normalmente se trata de archivos Word o PDF, muy confiables para el usuario.

6. No tiene ninguna relación con nosotros

Y lo más importante… Si recibimos un correo de una organización con la que no tenemos relación alguna, ¿porqué quieren ponerse en contacto con nosotros? Y, ¿porqué quieren actualizar unos datos que nunca les hemos dado? ¡Seguramente se trata de mala praxis publicitaria o de Phishing!

En resumen…

- No abra correos de destinatarios desconocidos

- No abra correos de organizaciones desconocidas o con las que no tenemos relación alguna

- No abra archivos adjuntos a no ser que esté esperándolos

- Nunca actualice información por correo. Las organizaciones disponen de páginas oficiales para ello

- Desconfie de los mensajes alarmantes. Una empresa seria nunca le solicitaria datos personales o de pago por correo y mucho menos le amenazaría con represalias si no lo hace.

Como decíamos al inicio, de todo el sistema de defensa de una organización, además de la tecnología , el usuario es un agente de especial relevancia, dado que se encuentra al final del proceso de seguridad. Por tanto es importante que esté bien capacitado para evitar que aquello que la tenología no haya podido evitar, está en su mano que no genere problemas más allá.

Tenga todos los eslabones de la seguridad protegidos, desde la periferia hasta el corazón de su organización. Obtenga con OnTek las soluciones adecuadas de seguridad y disponibilidad incluso con servicios gestionados.

Tal vez también le puede interesar…

-

4 formas de prevenir el Ramsonware

Para mitigar el riesgo, es imperativo proporcionar capacitación de seguridad cibernética...

-

5 mitos de la ciberseguridad

Los mitos de la ciberseguridad desinforman y contribuyen a crear una falsa sensación de s...

-

7 claves de la ciberseguridad

La formación a los trabajadores, con unas nociones básicas, es clave para evitar que ell...

-

Ciberseguridad por capas: claves para una estrategia efectiva

En este artículo, profundizaremos en las capas específicas donde cada una de esas etapas...